水了一波ISCC

MISC

1.what is that?

解压文件,得到一张图片

图片给了一个hint,手指往下指

猜想应该是图片下面的flag被盖住了,我是用winhex改宽高的方法,让下面的内容显示出来

1 | -(固定)八个字节89 50 4E 47 0D 0A 1A 0A为png的文件头- |

将高改大一点就能看见flag了。

2.秘密电报

培根密码

3.重重谍影

base64*8

urlencode

aes

与佛论禅

1 | # -*- coding: utf-8 -*- |

然后放到网址里面去解:

http://tool.oschina.net/encrypt/

发现是一段佛语,一脸懵逼

1 | 答案就是后面这句但已加密 |

大佬提示了一波。与佛论禅了解一下

http://www.keyfc.net/bbs/tools/tudoucode.aspx

PS:记得加佛曰,Flag也很奇葩。

4.有趣的ISCC

用winhex打开,滑到最后是由html编码而得,进行解码

http://www.convertstring.com/zh_CN/EncodeDecode/HtmlDecode

得到unicode编码,再解得到flag

5.Where is the FLAG?

正常分析后无果

用fireworks,打开后发现图片下还藏了好几张图,

一共9张图,拼成二维码即可得到答案

6.凯撒十三世

题目描述:

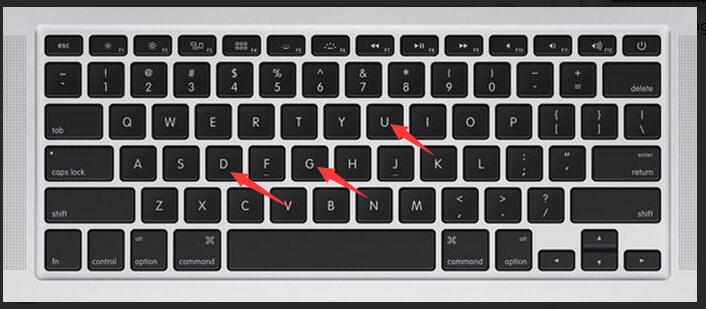

1 | 凯撒十三世在学会使用键盘后,向你扔了一串字符:“ebdgc697g95w3”,猜猜它吧。 |

肯定是rot13

解码得到:roqtp697t95j3

提交了并不对,对着键盘发呆你就能得到答案啦~~~

7.一只猫的心思

doc头了解一下

文件头格式:

1 | D0CF11E0 |

winhex中截取内容得到一个word文件,打开后又是一段佛语。。。

解法同第3题

8.暴力XX不可取

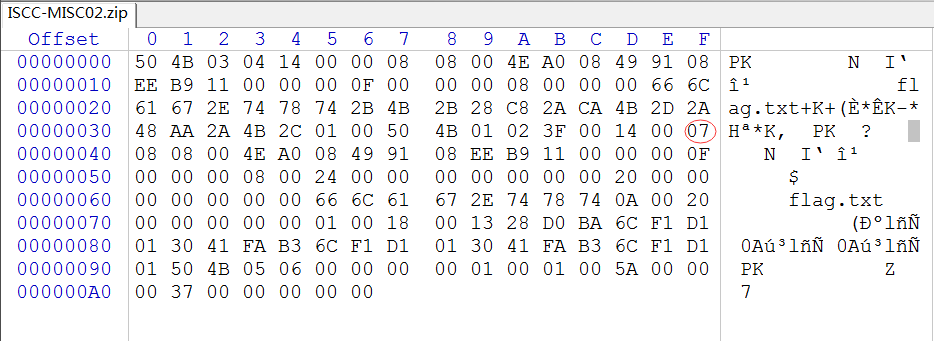

伪加密了解一下(不知道为什么给这题200分- -)

放kali里直接可以解压,

window将此处改为偶数即可

1 | ----过几天再写web的---- |